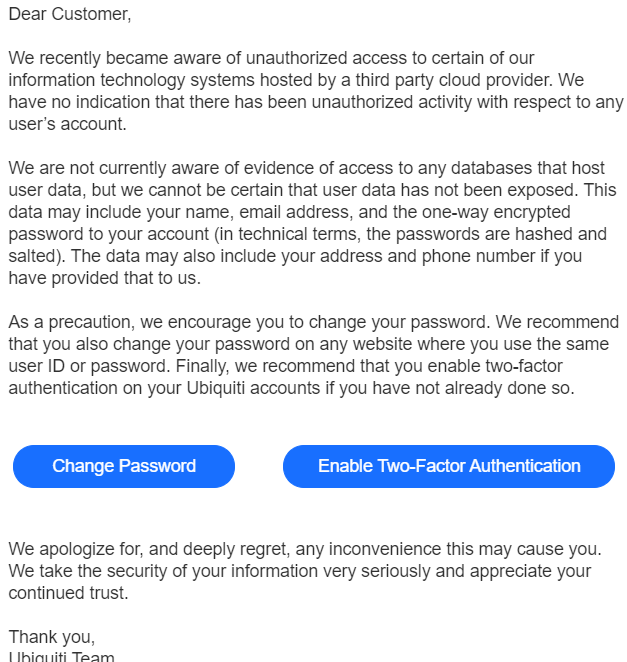

Een klokkenluider heeft KrebsOnSecurity getipt dat de fabrikant van netwerkapparatuur veel erger was gehacked dan bleek uit de brief die ze naar klanten stuurden. Ze wisten wel degelijk dat hele databases met klantgegevens gewoon zijn leeg getrokken.

In reality the attackers had gained administrative access to Ubiquiti’s servers at Amazon’s cloud service.

“Adam”, de anonieme informant

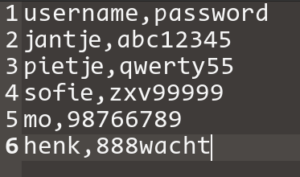

The attacker(s) had access to privileged credentials that were previously stored in the LastPass account of a Ubiquiti IT employee, and gained root administrator access to all Ubiquiti AWS accounts, including all S3 data buckets, all application logs, all databases, all user database credentials, and secrets required to forge single sign-on (SSO) cookies.

adam zegt bam

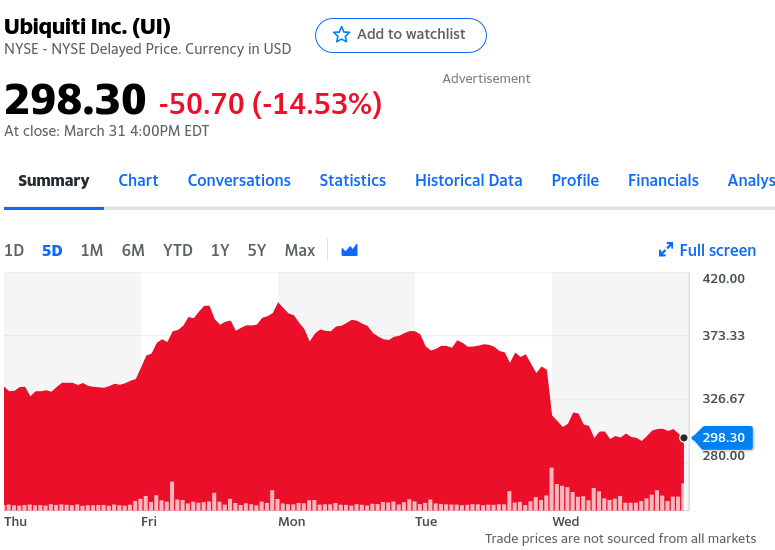

Advocatenkantoor Bragar Eagel & Squire werkt al aan een zaak wegens het overtreden van beursregels en/of andere onwettige zaken.