Eindtermen zie SLO

- E1 Decompositie. Je kunt goed inschatten waar in het client/server model of op welke laag (VWO) het artefact (ding, jouw onderwerp) zit. Als het correct zou werken.

- E2 Security: Waar zit de kwetsbaarheid bij jouw artefact? Je kunt security-bedreigingen noemen en de veelgebruikte technische maatregelen en relateren aan andere ‘elementen’.

Opdracht

- In de lessenserie heb je geoefend met Capture the Flag. Inbreken op manieren zoals het in het echt ook gaat.

- Bepaal zelf je gewenste niveau. Kijk daarvoor in de lijst van je CTF.

- Maak het algemener. Exposed files? Wat ga je dan vinden? Ik hoop dingen als AWS unprotected bucket

- Kijk op bronnen als

Belangrijke vragen

- Hoe had dit ding correct moeten werken?

- betreft het een zwakheid in de categorie:

- de computerarchitectuur (E1)

- (client / server?) (E1)

- Op welke laag ? E1 Kies uit 3 : Fysiek, OS, Apps. Of gebruik OSI (VWO6)

- de communicatie

- de gebruikers

- de computerarchitectuur (E1)

- Geef meer voorbeelden van dit soort hack maar dan op een ander platform / systeem / product etc.

- Hoe heet dit soort hack in het algemeen (in het Engels dus) ?

- Is er een tool binnen Kali Linux die voor de attack gebruikt kan worden? https://www.kali.org/tools/

- Is er een video die goed uitlegt wat er hier gebeurt?

- Kun je zelf met een IRL voorbeeld laten zien wat hier gebeurt?

- Welke maatregelen kun je nemen. Je kunt bij elk van de voorbeelden qua platform / systeem / product gebruiken. Denk ook aan maatregelen op het gebied van preventie / detectie / repressie / correctie (SLO)

- De presentatie (techniek) wordt ook beoordeeld.

Rubrics

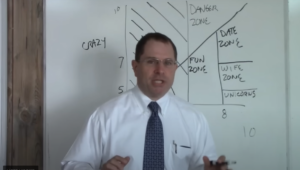

| 3 | 5 | 7 | 8 | 9 | |

| E1 Decompositie van de bedoelde correcte werking | Je hebt geen helder beeld van het artefact | Je begrijpt het artefact correct maar je weet client/ server en de lagen niet correct aan te geven | Je hebt in het client/server model en in de lagen (havo:3, VWO:OSI 7) correct de laag aangegeven waar dit artefact zit. | Je hebt de situatie uit (7 ook correct gevisualiseerd | Als (8 maar dan met (7 op een hoger dan je eigen niveau. |

| E2 Kwetsbaarheid opgenomen in het speelveld van ‘elementen’ (architectuur / communicatie / gebruikers) | Je hebt geen helder beeld van het probleem | Je begrijpt het probleem correct maar je weet client/ server en de lagen niet correct aan te geven | Je hebt in het client/server model en in de lagen (havo:3, VWO:OSI 7) correct de laag aangegeven waar de kwetsbaarheid zit. | Je hebt een complexe situatie correct overzien | Je hebt een diepgaand inzicht in complexe materie |

| 3 | 5 | 7 | 8 | 9 | |

| E2 Maatregelen | Je hebt geen maatregelen genoemd | Deze maatregelen doen het eigenlijk niet echt als je er meerdere moet nemen | Je ziet in dat er meerdere maatregelen nodig zijn op allerlei niveaus | Je ziet in op welke plekken er kwetsbaarheden zijn en dat er op elke laag maatregelen nodig zijn | Je kunt vrij nauwkeurig aangeven op welke laag / plek welke soort maatregelen nodig zijn |

| A Presenteren Al deze onderdelen tellen als 1 regel = 1/4 | |||||

| – Visual | Meerdere slecht zichtbare dia’s | Te volle dia’s of Geen goed gebruik gemaakt van beeld wanneer het nodig was | Elke dia is goed zichtbaar voor iedereen | Je hebt rekening gehouden met mensen met beperkingen | |

| – Structuur / opbouw | De volgorde is onlogisch en essentiële punten missen | Kleine foutje(s) in de structuur | Een normale logische opbouw en Inhoud correct verdeeld over de dia’s | Complexe onderwerpen heb je goed opgedeeld | |

| – Stem | Grote delen van de presentatie waren niet te volgen | Hier en daar moeilijk te volgen | Iedereen in het team is meestal goed te volgen | Je weet goed om te gaan met je eigen beperking zodat je toch te verstaan bent | Juist op de lastige momenten zorg je dat je goed te verstaan bent |

| – Lichaamstaal | Je verstopt je achter het bord of klasgenoten | Door onzekerheid in je lichaamstaal komt de boodschap zwakker over | Met wat foefjes weet je je houding in orde te maken | Je praat met je handen en er komt vuur uit je ogen |