We gaan aan de slag met insecurity. Eigenlijk moeten jullie allemaal theoriewoorden uit je hoofd leren, maar wij gaan nu proberen die woorden echt te gebruiken, door een online spel te spelen.

Capture the flags

We delen de klas op in teams van 4 personen. Deze flinke teams moeten heel wat werk verzetten en hier ook verslag van doen. Elk team is zowel aanvaller als verdediger.

Opbouw Fase

In de eerste fase van het project bouwen we de spelwereld op.

- in de cloud bouw je op een gratis account meerdere systemen:

- een honeypot [H]

- een echt systeem met een eenvoudige service, die je wilt beschermen. Dit is systeem T, Target

- je bouwt ook 1 of meerdere systemen om mee aan te vallen. F1, F2, .. voor Offensive.

- Op het target systeem zet je twee bestanden die de andere teams te pakken moeten zien te krijgen

- De ip nummers van je T en H systemen gaan in een lijst die elk team ook ontvangt. De ip-whitelist.

Attack Window

In de tweede fase van het project gaan we attacken. Aanvallers houden bij welke attacks worden uitgevoerd op wie. Je mag max 3 types attack uitvoeren en elke attack op maximaal 5 systemen.

Het attack window duurt 8 dagen. Je systemen moeten dan zoveel mogelijk ‘up’ zijn. Je hebt je firewalls helemaal dichtgezet voor world maar helemaal open voor de ip-whitelist.

Je breekt in op de andere systemen en kopieert de aangegeven bestanden. Je plant op een aangegeven plek ook een kadootje voor het andere team.

Aftermath

Je haalt de logbestanden van je systemen en je verzamelt de ontvangen plantjes. Je maakt een rapport van wat je denkt dat er gebeurd is op je systemen.

Daarna gaan we per team gaan we bekijken door wie dit team is gehacked en hoe dat ging. Welk soort attack was dit, hoe werkte dat, welke CVS en fix zijn er gerelateerd.

Je maakt een presentatie die je aan jezelf geeft, opneemt en inlevert.

Beoordeling

- Het opbouwen van je systemen in de cloud

- De uptime op je T en H systeem

- De uitgevoerde attacks op andere groepen

- De veroverde targets. Ook als je niks wint kun je gewoon

- De verslaglegging. Kun jij praten over hoe de systemen zijn / hadden moeten zijn gebouwd? De beoordeling gaat om het niveau van het taalgebruik in de communicatie.

Planning

| Aantal weken | Havo-5 | VWO-6 | |

| Start | 6 januari 2025 | 15 december 2024 | |

| Opbouw | 3 | ||

| Attack window | 2 | ||

| Aftermath + eindpresentatie-film | 1 | ||

| Einde | 10 februari | 10 februari | |

Technische Details

Honeypot

Een honeypot is een relatief makkelijk te hacken systeem dat gebruikt wordt om aanvallers heen te lokken, zoet te houden en ervoor te zorgen dat ze niet je echte systeem in komen. Lees:

Target

Bouw hiervoor een VPS of soortgelijk standaard systeem en zorg dat tenminste de web server, ssh actief zijn en dat er een applicatie op je web service staat (maar niet specifiek kwetsbaar). Gewoon wordpress of zo. NB: Dit systeem moet je dus wel een beetje dicht zetten 😉 en bijhouden.

oFFensive

Je mag met de hand proberen in te breken maar met tools is ook goed om te proberen. Installeer Kali Linux in een virtualbox op je pc (vermoedelijk thuis)

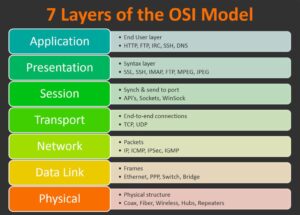

Jargon

Woorden die we